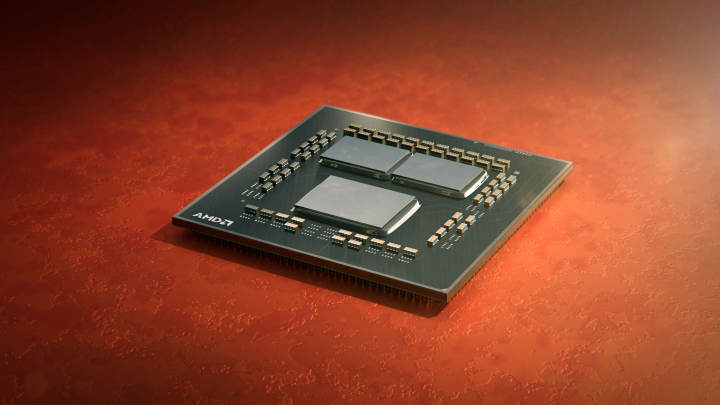

AMDのCPU「Zen 3」にSpectre類似の脆弱性が存在

AMDは、同社の最新のZen 3プロセッサに影響を及ぼす潜在的なセキュリティ脆弱性に関するホワイトペーパーを公開しました。このサイドチャネル攻撃は、3年前に多くのインテル製プロセッサーに影響を与えたSpectreと類似しています。

AMDはZen 3でPredictive Store Forwarding(PSF)と呼ばれる新技術を導入し、ロードとストアの関係を予測することでコード実行性能を向上させています。大半の場合、PSFの予測は的中しています。しかし、予測が正確でない可能性もわずかながら残っており、その結果、CPUの推測が誤ったものになってしまいます。

AMDのCPUアーキテクトは、PSFの不適切な予測がSpectre v4に相当することを発見しました。 アイソレーションや「サンドボックス」に依存するソフトウェアは、不適切な予測に関して非常に高いリスクを抱えています。AMDは、不正なPSF予測が発生する2つのシナリオを提示しました。

"まず、ストア/ロードのペアがしばらくの間依存関係にあったが、後に依存関係を持たなくなる可能性があります。プログラムの実行中にストアまたはロードのいずれかのアドレスが変更された場合に発生する可能性があります。"

"PSF予測の2つ目の原因は、PSF予測器の構造にエイリアスがある場合に起こります。PSF予測器は、RIPの一部に基づいてストア/ロードペアを追跡するように設計されています。依存関係のあるストア/ロードペアが、依存関係のない別のストア/ロードペアと予測子で誤認する可能性があります。これにより、2つ目のストア/ロードペアが実行されたときに誤った推測が行われる可能性があります。"

AMDは、Predictive Store Forwardingはアプリケーションのパフォーマンスを向上させるのに役立つが、セキュリティ上の問題もあると結論づけました。とはいえ、PSFの予測間違いに対して脆弱と思われるコードは見当たらず、またそのような悪用例も報告されていないとのことです。ほとんどのアプリケーションにおいて、Predictive Store Forwardingのセキュリティリスクは低いと考えられます。

AMDの公式な推奨事項は、Predictive Store Forwardingを有効にしたままにしておくことです。この機能はパフォーマンスを向上させるものであるため、PSFを無効にするとパフォーマンスが低下する可能性があると考えられます。

サンドボックス化されたソフトウェアを使用しており、PSFに不安を感じているお客様は、PSF機能を無効にすることができます。AMDは最近、Predictive Store Forwardingを無効にするLinuxパッチを提案しています。

みんなの自作PC

![[70万]RTX3080 12900K 搭載エヴァコラボゲーミングPC(でも正直70万あったら3090Ti乗せてもおさまるから見た目追い求める人以外は3090Ti買ったほうがいい)](https://cdn.jisaku.com/upload/7c/noRgcuZik3ymkn/280.jpg)